根据外媒 Neowin 消息,戴尔近日为该品牌的电脑推送了新的驱动程序,来修补一些已经存在很长时间的漏洞。这些漏洞能够使攻击者进行权限提升,从而访问内核级别的代码。尽管黑客不能使用漏洞远程执行代码,但仍存在较高的风险。外媒表示,这些驱动程序 / BIOS 中的漏洞已经存在了十年,影响数亿台戴尔电脑。

研究机构 SentinelLabs 于 2020 年 12 月向戴尔报告了这些漏洞。该漏洞代号为 CVE-2021-21551,影响到了自 2009 年起的数亿台戴尔台式机、笔记本电脑、平板电脑。截至目前,SentinelLabs 尚未发现漏洞被黑客利用的证据。

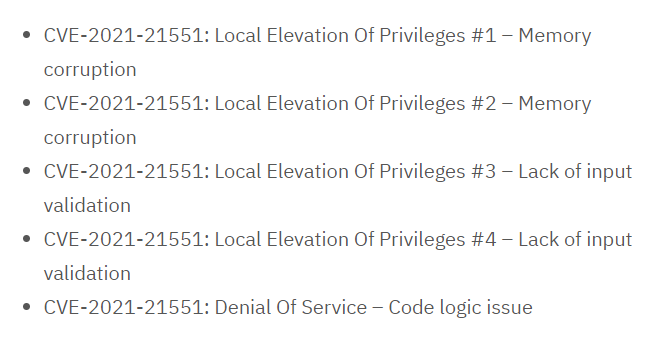

具体来看,戴尔的驱动和 BIOS 共存在 5 个漏洞,在 12 年的时间内一直未被发现。具体来看,漏洞会导致内存失效、缺乏输入验证、造成代码逻辑问题。

IT之家获悉,戴尔发布了代号为 DSA-2021-088 的安全公告,表示为 dbutil_2_3.sys 驱动推出了修补程序。官方建议,用户应立即手动删除这个驱动程序,或者使用官方工具进行操作:点击下载

在这之后,戴尔会通过官方的驱动升级程序,比如 Dell Command Update、Dell Update、Alienware Update 来推送新的驱动或者 BIOS 更新,用户应密切关注。

戴尔关于此漏洞的官方文章:点击打开