公共云安全是一项共同的责任。虽然亚马逊、微软和谷歌等云提供商必须确保其公共云平台的安全,但客户也有责任确保其在云中运行的工作负载、数据和流程的安全性。

这是一个巨大的挑战,原因有几个。任何拥有公司信用卡的人都可以跨AWS、Azure和GCP激活复杂的IaaS资产。与此同时,DevOps团队以极快的速度工作,频繁地上下扩展使用率,可能每小时数千次。

对于大多数企业来说,云工作负载安全取决于所有资产中安全代理的安装和维护。

主要调查结果包括:

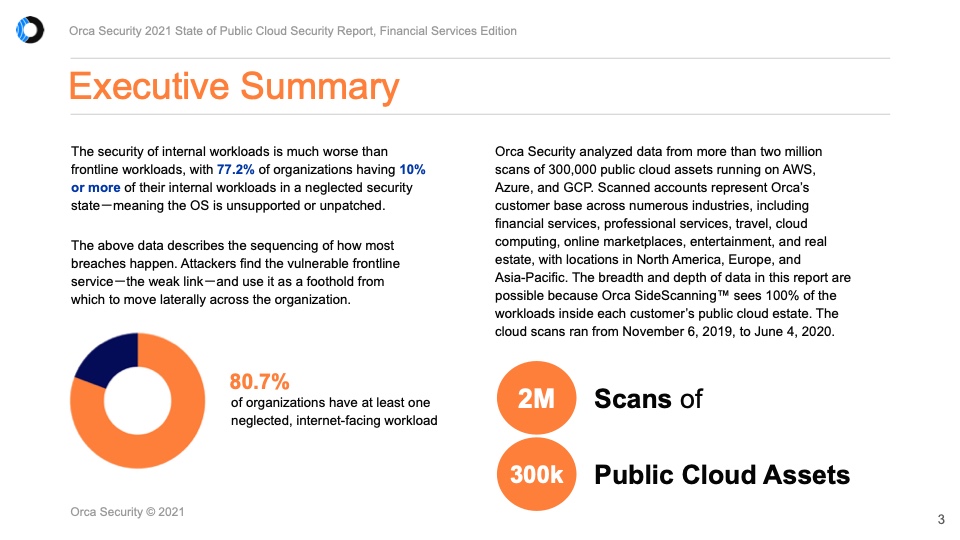

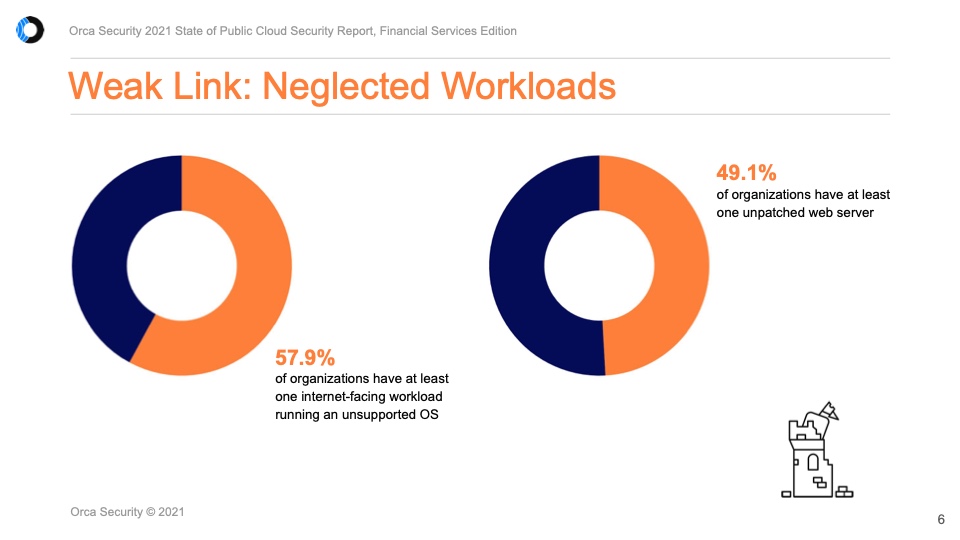

80.7%的企业至少有一个被忽视的面向互联网的工作负载,这意味着它运行的是不受支持的操作系统,或者在180天或更长时间内未打补丁。

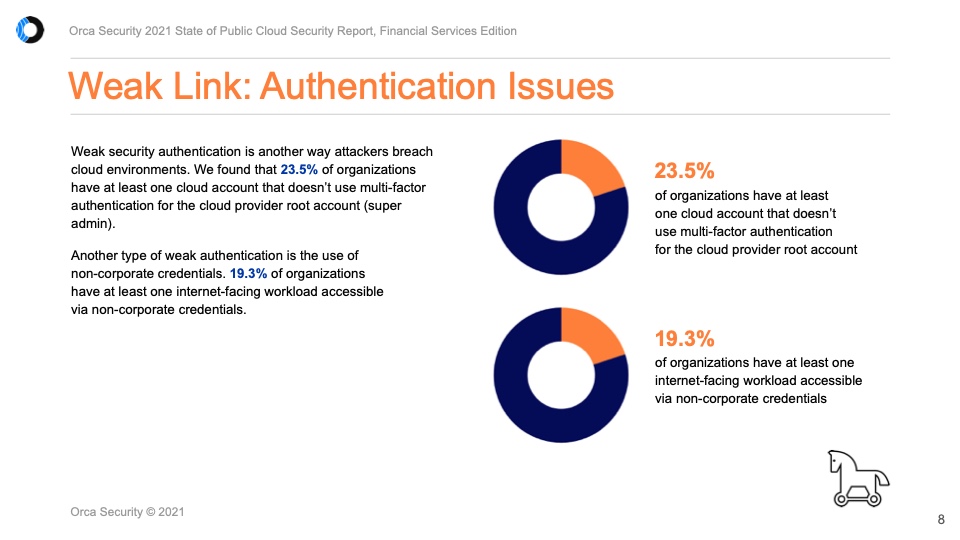

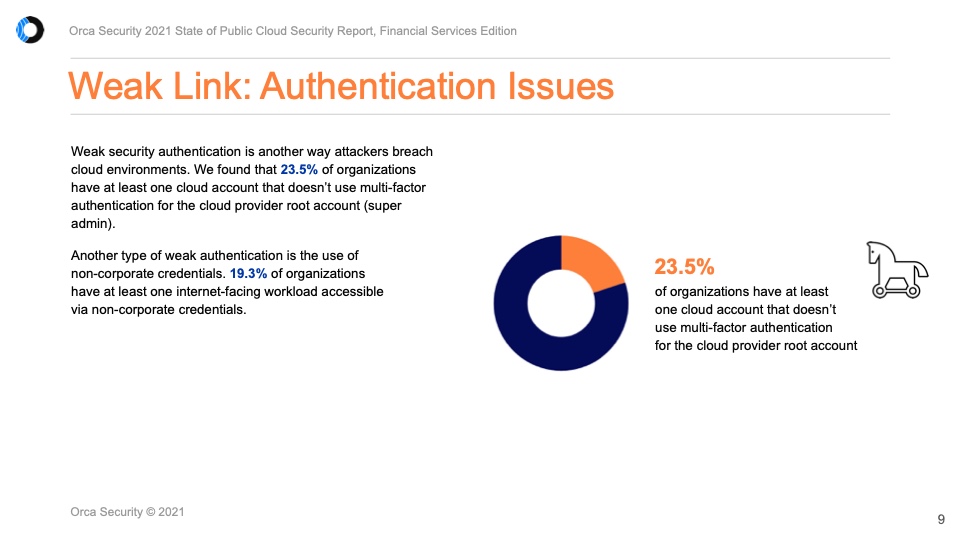

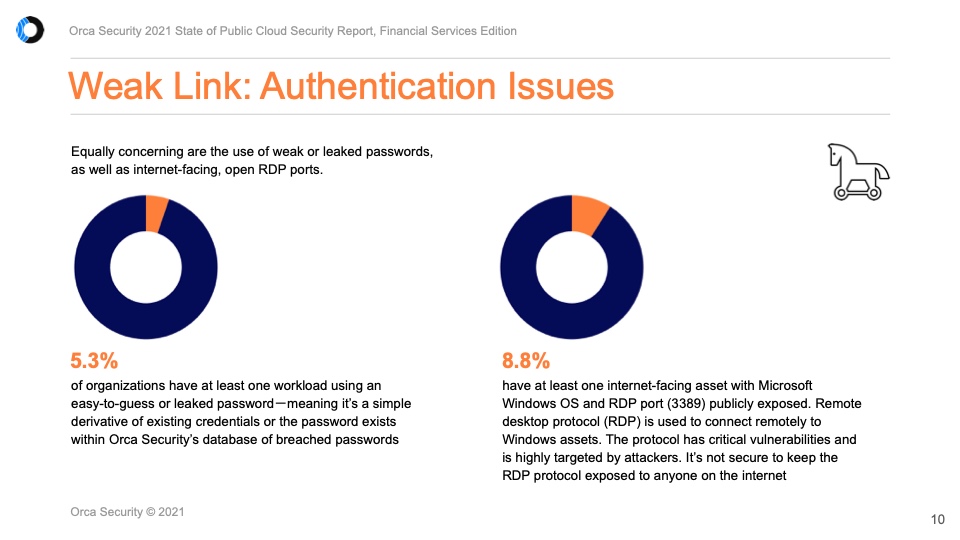

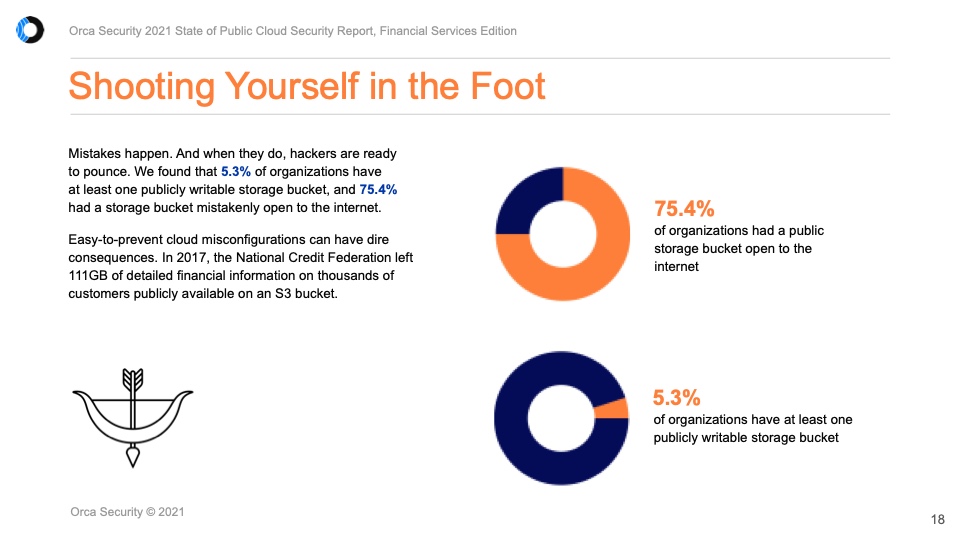

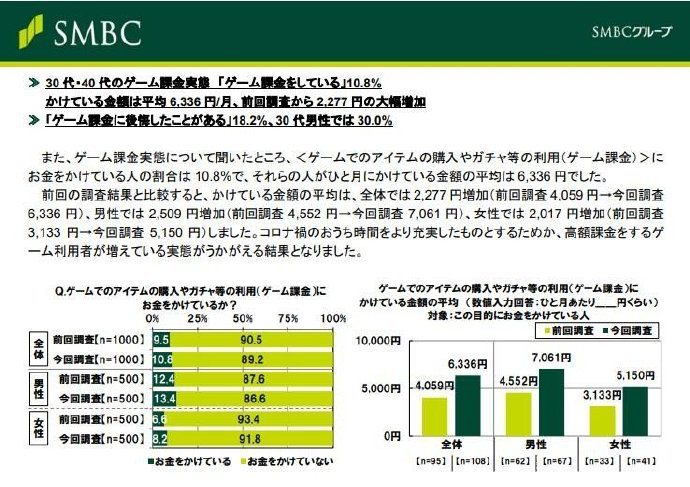

身份验证问题也很常见,5.3%的企业至少有一个工作负载可通过弱密码访问或密码已泄露;23.5%的企业没有使用多因素身份验证来保护其云帐户的超级管理员用户;19.3%的企业至少有一项面向互联网的资产可通过非公司凭证访问。

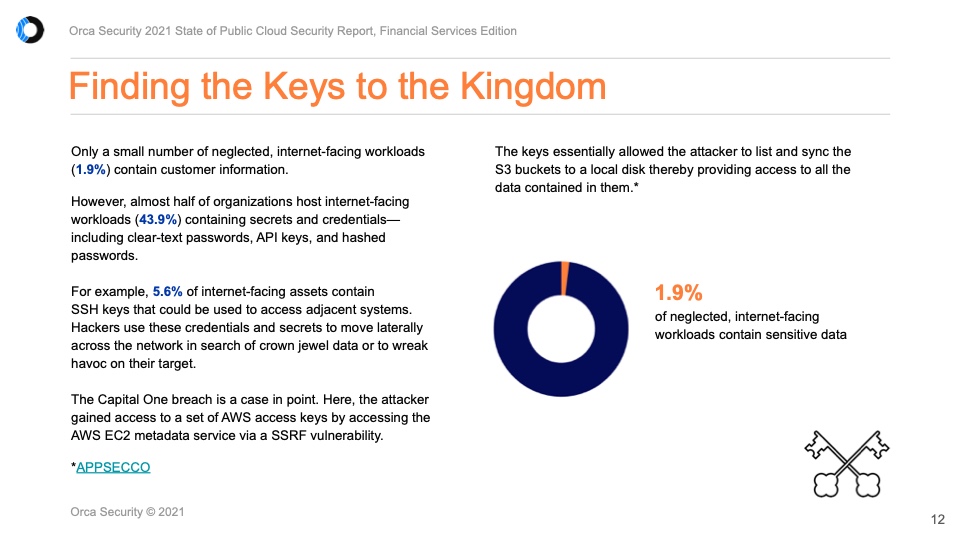

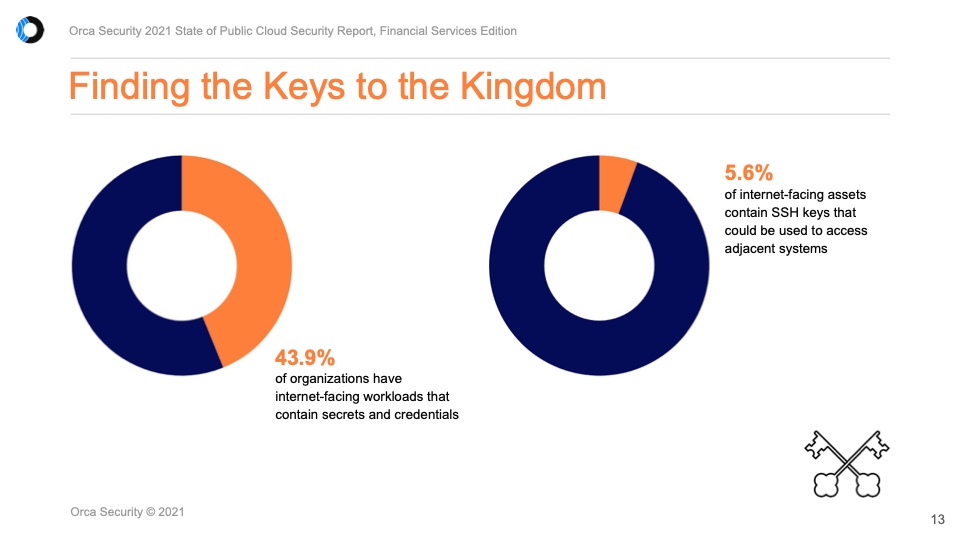

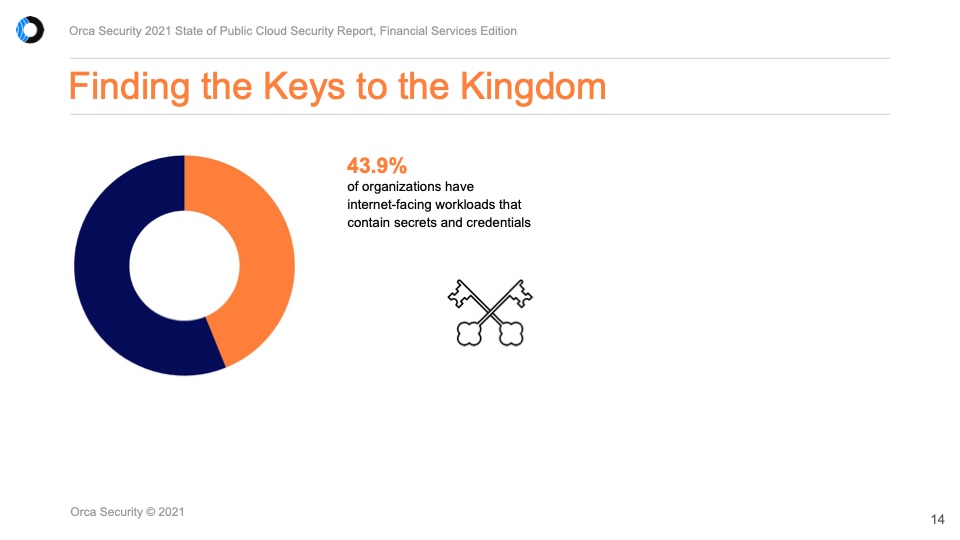

几乎一半的企业(43.9%)有面向互联网的工作负载,其中包含机密和凭证,这构成了横向移动的风险。

内部工作负载的安全性比一线工作负载差得多,77.2%的企业有10%或更多的内部工作负载处于被忽略的安全状态,这意味着操作系统不受支持或长时间未打补丁。

攻击者发现易受攻击的一线服务是一个薄弱环节,可以将其用作在企业内横向移动的立足点。