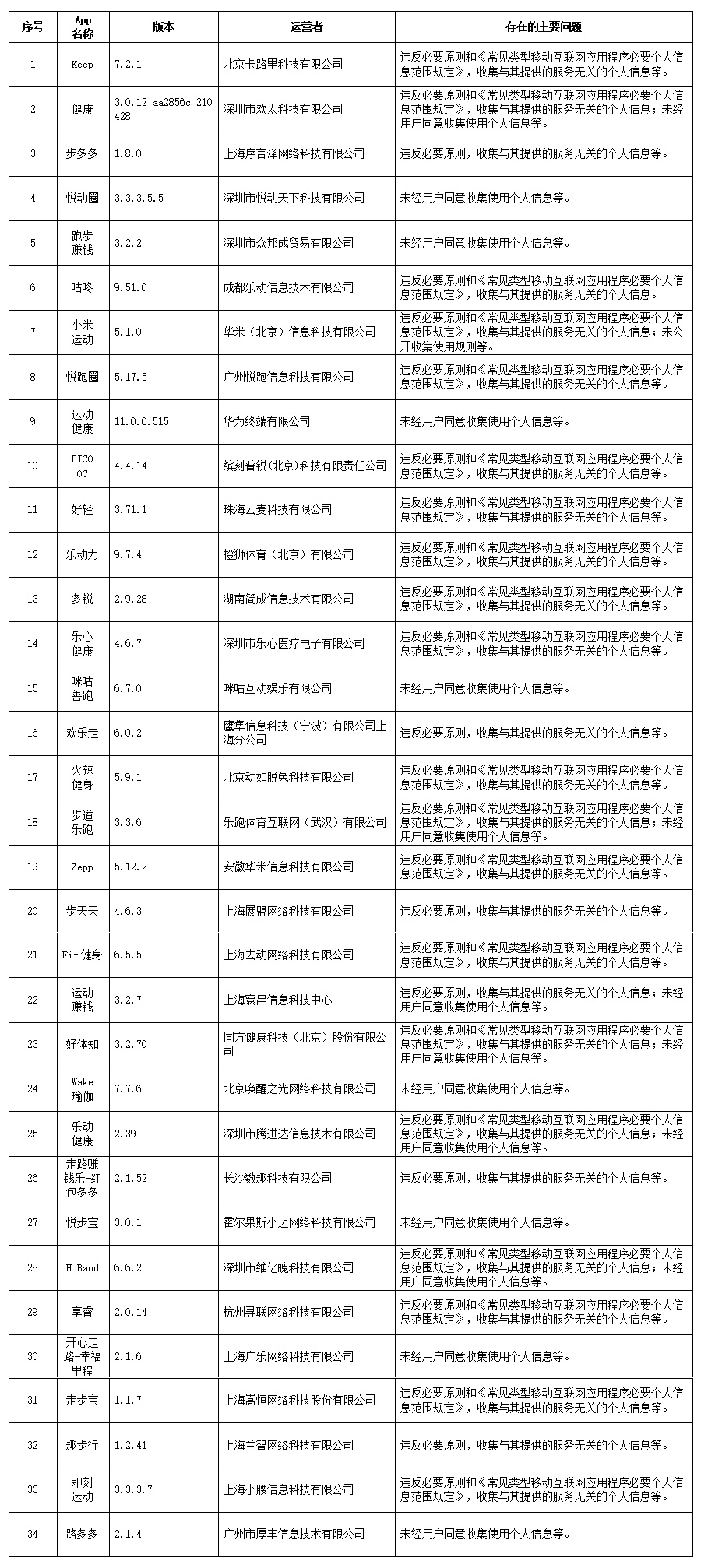

原标题:《数据安全法》正式公布!如何做好风险管理,保护企业敏感数据?

2021年6月10日,《中华人民共和国数据安全法》正式公布,将于9月1日开始实施。《数据安全法》强调了企业在保护数据安全中应承担的责任:企业需要制定相关制度来保障数据安全,补救数据安全风险,上报数据安全事件。如拒不遵守法律或酿成重大数据泄露事故,企业将被处以十万元以上、一百万元以下的罚款,直接负责的主管人员和其他直接责任人员,则将被处一万元以上、十万元以下罚款。如果企业中存在大量数据,安全运维人员必须认真对待这些法律法规,因为一旦发生数据泄露事件,受处罚的不光是企业,还有直接责任人。

TDP是微步在线旗下情报驱动的新一代网络流量检测与响应(NDR)产品,基于旁路流量的全方位威胁检测与响应平台,广泛覆盖传统僵木蠕、APT、Web和非Web攻击、业务风险挖掘、资产梳理。一直以来,微步在线都会陆续收到金融、互联网等行业客户的咨询:“你们TDP能防止敏感数据泄露吗?”今天就来拆解一下TDP的资产&风险模块中防止数据泄露的功能。

流量被动监听发现所有API接口

“你知道的不知道的API我都知道”

敏感数据泄露的最主要途径就是API接口。然而实际工作中想做好对接口的管理,是一件很难的事。企业的安全运维人员往往难以回答这几个问题:

企业现在有多少接口?这些接口中究竟有多少个能被爬取敏感信息? 这些接口中是否有不该对外暴露,但能被爬取到的? 就现在,企业的敏感信息接口是否在对外传输数据,传出了什么数据?

有资产的地方就有风险,TDP通过旁路镜像的方式监测企业各处资产的流量,从而发现潜在的数据泄露风险。在TDP接入了企业网络的所有出口流量后,对该企业所有API接口的摸排就开始持续进行,顺着流量,TDP可以发现被企业忽略或未纳入管理的对外接口,还能够实时展现接口是否传输了敏感信息。安全运维人员在发现敏感信息泄露时,可以根据TDP给出的用户IP进行封禁等处理。

接口被排查清楚后,企业安全运维人员就可以使用TDP的“明文敏感信息”和“API风险”两个功能,可以防止信息泄露,同时也可反爬虫。

明文敏感信息功能:

“我知道谁一秒前拖走了什么!”

根据用户业务特点,TDP把邮箱、手机、身份证号、银行卡号定义为敏感信息,为了防止“2年11.8亿”的事故重现,TDP有对明文敏感信息的监测机制:

1.如果有接口返回明文敏感信息,TDP的界面中就会留下记录;

2.TDP会用字段和代码展示用户访问和返回了哪些明文敏感信息,同时也会记录用户的IP、访问次数等信息;

对所有信息解读以后,能够得出一个完整故事:

在某地IP为***.***.*.*的某人

在时段2021/06/08 16:00时

拿到了邮箱/手机/身份证/银行卡 等明文敏感信息。

并且,安全运维人员能看到返回内容的具体代码,对细节有更清晰的了解。

接下来,只需对相关IP进行排查即可真相大白:若是内部正常业务,则放行,若内部主机存在风险,则查杀,若是通过威胁情报确认了这是黑客/黑产的IP,轻则封禁,重则报警。

API风险功能:

“在我的接口反复横跳,你是不是有问题?”

有些黑灰产需求的并不是企业的敏感数据,而是企业日常业务中产生的数据,如企业信息数据、新闻稿件等,他们也会对业务接口进行大量的爬取,如果爬取次数过多,可能会导致网站崩溃等后果。所以,在业务接口反复横跳的行为,也很受安全人员关注。

TDP也有对API接口风险的监测机制:

1.TDP会监测企业API接口的访问次数,并用访问次数和时间段来形成趋势图;

2.TDP也会监测所有用户访问企业API的总次数,并可以展示单个用户的访问数是否过多,同时,单个用户返回的数据将以JSON格式展现;

同样,对所有信息进行解读后,也能得到一个完整的故事:

在某地IP为***.***.*.*的某人

在时段2021/06/08 16:00时

访问频次比普通用户高4.5倍,累计访问了124500次

爬取到了JSON格式的某些信息。

接下来,只需对相关IP进行排查即可真相大白:若是内部正常业务,则放行,若内部主机存在风险,则查杀,若是通过威胁情报确认了这是外部违规爬虫的IP,则封禁处理。

TDP还能监测哪些风险?

我们认为,企业资产中有三种风险最值得注意:登录风险、数据泄露风险和API风险,TDP通过镜像旁路流量,可以用被动监听的方式发现企业可能成为攻击面的终端、登录后台、端口,同时也可以发现哪些账号存在弱口令、哪些登录行为比较可疑等,此外TDP还能防范撞库、DDoS攻击等常见的业务风险。

责任编辑:焦旭